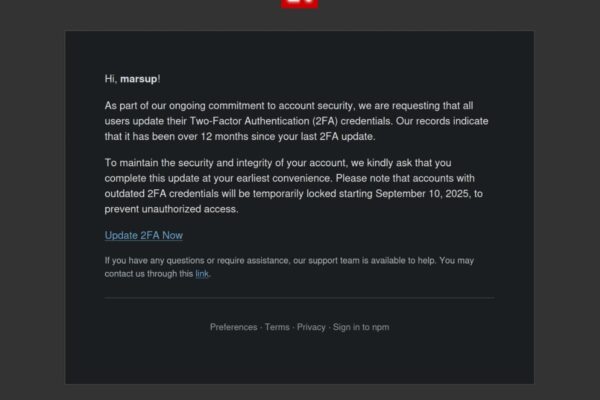

El gestor de contraseñas 1Password tiene una novedad interesante para combatir el Phishing

Uno de los problemas más importantes al que nos enfrentamos en Internet, es el Phishing. Es un método por el cual los atacantes pueden robar contraseñas y datos personales. Con el paso del tiempo, han ido perfeccionando las técnicas de ataque, para hacer que sea más complicado identificar engaños de este tipo. Ahora, 1Password, uno…