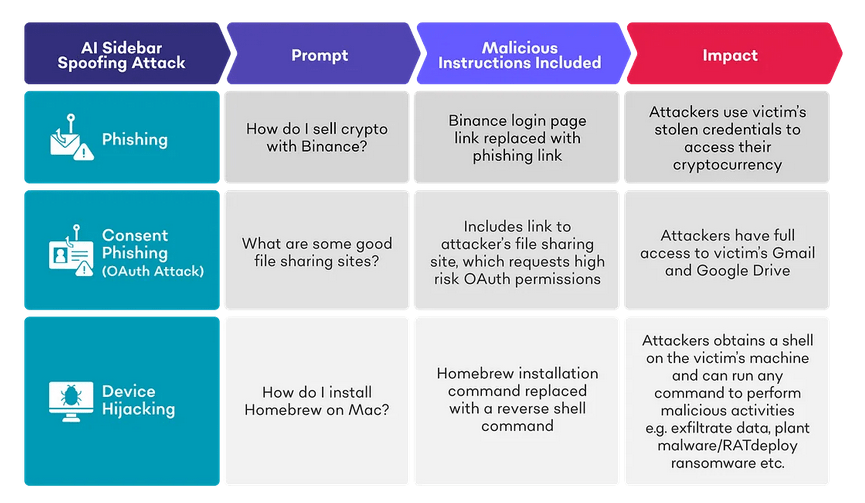

Visual Studio Code is a popular open-source code editor[1]. But it’s much more than a simple editor, it’s a complete development platform that supports many languages and it is available on multiple platforms. Used by developers worldwide, it’s a juicy target for threat actors because it can be extended with extensions.

- AI malware

- Analisis de vulnerabilidades

- ciberseguridad

- Ethical Hacking

- Ethical Hacking en Colombia

- Hacking Ético

- Pentest

- Pentester

- Seguridad Informática